VA Scan การตรวจสอบหาช่องโหว่

ของระบบ

ProOne IT ให้บริการการตรวจสอบระบบในเรื่องของการหาช่องโหว่ทางด้านความความปลอดภัย สแกนตรวจสอบตั้งแต่การทำงานของ System, Server, ระบบ Network ต่าง ๆ, ระบบ หรือ อุปกรณ์รักษาความปลอดภัย จนไปถึง แอปพลิเคชันต่าง ๆ ที่สร้างขึ้น ดำเนินการโดยใช้เครื่องมืออัตโนมัติที่จะสแกนระบบเป็นระยะเพื่อหาจุดอ่อนที่อาจเกิดขึ้น โดยเครื่องมือแต่ละตัวสามารถตั้งโปรแกรมให้สแกนหรือค้นหาเฉพาะองค์ประกอบที่เลือกภายในระบบได้

VA Scan หรือ Vulnerability Assessment

การตรวจสอบอย่างเป็นระบบในเรื่องของการหาช่องโหว่ทางด้านความความปลอดภัย สแกนตรวจสอบตั้งแต่การทำงานของ System, Server, ระบบ Network ต่าง ๆ, ระบบ หรือ อุปกรณ์รักษาความปลอดภัย จนไปถึง แอปพลิเคชันต่าง ๆ ที่สร้างขึ้น ดำเนินการโดยใช้เครื่องมืออัตโนมัติที่จะสแกนระบบเป็นระยะเพื่อหาจุดอ่อนที่อาจเกิดขึ้น โดยเครื่องมือแต่ละตัวสามารถตั้งโปรแกรมให้สแกนหรือค้นหาเฉพาะองค์ประกอบที่เลือกภายในระบบได้

รูปแบบของการทำ VA Scan มีอะไรบ้าง?

1. Host Assessment

การประเมินความเสี่ยงในส่วนของเซิร์ฟเวอร์ที่มีความสำคัญ ซึ่งอาจเสี่ยงต่อการถูกโจมตีหากไม่ได้รับการทดสอบอย่างเพียงพอ หรือไม่ได้สร้างเครื่องจาก Image ที่เคยมีการทดสอบ VA Scan มาก่อนแล้ว

2. Network and Wireless Assessment

การประเมินนโยบายและแนวปฏิบัติเพื่อป้องกันการเข้าถึงเครือข่ายส่วนตัวหรือสาธารณะ รวมถึงทรัพยากรที่สามารถเข้าถึงได้โดยไม่ได้รับอนุญาต

3. Database Assessment

การประเมินฐานข้อมูลหรือระบบ Big data เพื่อหาช่องโหว่และการตั้งค่าที่ผิดพลาด รวมถึงการตรวสอบข้อมูลที่ไม่มีความปลอดภัยบน Dev/Test environment และ การจัดลำดับความสำคัญของข้อมูล Infrastructure ภายในองค์กร

4. Application Scan

การระบุช่องโหว่ด้านความปลอดภัยใน web application และ source code โดยการสแกนแบบอัตโนมัติที่ front-end หรือที่ source code

เครื่องที่นิยมใช้ในการทำ VA Scan มีอะไรบ้าง

เครื่องมือที่นิยมใช้ในการทำ VA Scan ส่วนใหญ่จะเป็นเครื่องมือที่ออกแบบมาให้สามารถ Scan ช่องโหว่ได้โดยอัตโนมัติ ไม่วาจะเป็นช่องโหว่ใหม่ หรือช่องโหว่ที่มีอยู่ที่ Application ที่อาจจะเป็นเป้าหมายในการโจมตี ชนิดของเครื่องมือมีอยู่หลากหลายรูปแบบ เช่น

Web Application Scanners

ที่ใช้สำหรับทดสอบและจำลองการโจมตี

Protocol Scanners

ที่ใช้หาช่องโหว่ที่เกี่ยวกับเรื่องของ Port และระบบ Network

Network Scanners

ที่ใช้แสดงผลของระบบ Network เช่น IP ที่มีความผิดปกติ, การปลอม Packet

Spoof หรือ Packet

แปลก ๆ ที่สร้างมาจาก

IP Address เดียว เป็นต้น

ตอบโจทย์งานโซลูชันให้ทุกธุรกิจด้วยความเชี่ยวชาญกว่า 35 ปี

มีมาตรฐานในการดำเนินการเพื่อให้มั่นใจว่ามีความสามารถในการพัฒนาคุณภาพงานบริการต่าง ๆ

ตามแนวทาง ISO 9001, ISO/IEC 20000, และ ISO/IEC 27001

Certificates & Partners

IT Outsourcing สู่ความคล่องตัวของธุรกิจโลจิสติกส์

การใช้บริการ IT Outsourcing มีบทบาทเข้าไปช่วยให้คุณมุ่งเน้นที่ธุรกิจหลักได้อย่างเต็มที่ สามารถเข้าถึงนวัตกรรมใหม่ ทำให้ธุรกิจสามารถมุ่งเน้นที่การพัฒนาบริการหลักและสร้างความพึงพอใจให้กับลูกค้าได้อย่างมีประสิทธิภาพมากยิ่งขึ้น

Migrate ข้อมูลขึ้น Cloud เองได้ไหม?

หลายองค์กรเริ่มมองหาการ Migrate ข้อมูลขึ้น Cloud ด้วยตัวเองเพื่อลดค่าใช้จ่าย แต่คำถามคือ ทำเองได้จริงหรือ? เพราะการย้ายระบบไปยัง Cloud ไม่ใช่เพียงแค่การโอนย้ายไฟล์หรือข้อมูลธรรมดา แต่เกี่ยวข้องกับ โครงสร้างระบบเครือข่าย ความปลอดภัยของข้อมูล และความต่อเนื่องทางธุรกิจ หากขาดการวางแผนที่รอบคอบ อาจทำให้ระบบล่ม ข้อมูลสูญหาย หรือธุรกิจหยุดชะงักได้ ดังนั้น การตัดสินใจว่าจะย้ายเองหรือใช้บริการผู้เชี่ยวชาญ จึงเป็นเรื่องสำคัญที่ผู้บริหารและทีม IT ต้องพิจารณาอย่างรอบด้าน

ProOne Group ร่วมงาน The Secret Sauce Summit 2024

จบไปแล้วอย่างสวยงามกับงาน The Secret Sauce Summit 2024 พวกเรา Professional One ได้เข้าร่วมออกบูธเพื่ออัปเดตบริการของเราให้กับทุกท่านตลอดทั้ง 2 วัน ทีมงานต้องขอขอบคุณทุกท่านที่มาเยี่ยมชมบูธของเรา และสนใจในบริการของ Professional One นะคะ หากท่านใดที่ต้องการคำปรึกษาหรือแนะนำเพิ่มเติมจากผู้เชี่ยวชาญของเรา สามารถติดต่อเข้ามาได้เลยนะคะ ทีมงานพร้อมให้บริการอย่างเต็มที่ค่ะ ProOne Group ให้บริการด้าน HR & IT Outsourcing Service บริการให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐานสากล ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

บริการติดตั้ง วางระบบ Server and Storage

ดูแลระบบ Server แบบครบวงจร ทั้ง Physical Server และ Virtual Server ในรูปแบบของ VMware, Hyper-V และอื่นๆ ให้คำแนะนำในการเลือกเครื่อง Server ที่เหมาะสมกับองค์กร

ISO/IEC 27001 เกี่ยวข้องกับตลาดหลักทรัพย์ฯ ยังไง

ISO/IEC 27001 เกี่ยวข้องกับตลาดหลักทรัพย์ฯ ยังไง ISO/IEC 27001 เป็นมาตรฐานระบบบริหารความปลอดภัยข้อมูลที่ถูกยอมรับในระดับสากล เป็นข้อกำหนดและเกณฑ์ในการจัดการความปลอดภัยข้อมูลภายในองค์กร เพื่อการปกป้องข้อมูลและรักษาความลับของข้อมูลอย่างมีประสิทธิภาพ ดังนั้นหากบริษัทต้องการเข้าสู่ตลาดหลักทรัพย์ฯ การได้รับการรับรองมาตรฐาน ISO/IEC 27001 รับรองว่าบริษัทมีระบบการจัดการความปลอดภัยของข้อมูลที่มีความเป็นมาตรฐาน ซึ่งสอดคล้องกับความต้องการของตลาดหลักทรัพย์ในการปกป้องข้อมูลของลูกค้าและข้อมูลทางธุรกิจที่สำคัญ การรับรองของ ISO/IEC 27001 มีประโยชน์ต่อบริษัทดังต่อไปนี้ สรุปว่า ISO/IEC 27001 เป็นเครื่องมือที่สำคัญในการปรับปรุงระบบความปลอดภัยข้อมูล และเป็นมาตรฐานสำคัญในการเข้าสู่ตลาดหลักทรัพย์แห่งประเทศไทย ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์ฯ เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีของบริษัทโปรดติดต่อเรา Tel. 02 619 2161 กด 1 (ฝ่ายขาย) Line@: @Proonesales หรือคลิกลิงก์

Cloud Migration มีกี่แบบ? องค์กรต้องใช้แบบไหน?

การย้ายระบบขึ้น Cloud หรือ Cloud Migration ไม่ใช่เรื่องที่ทำเหมือนกันทุกองค์กร แต่ละองค์กรจะมีเป้าหมายธุรกิจ ขนาดระบบ และงบประมาณ ที่แตกต่างกัน ดังนั้นจึงมีแผนที่ชัดเจน ระบบ Cloud หลักๆ จะมีอยู่ 3 แบบ และเหมาะกับองค์กรที่ไม่เหมือนกัน

บริการพนักงาน Outsource เขตพื้นที่ EEC สู่ความสำเร็จของธุรกิจยุคใหม่

การใช้บริการ IT Outsourcing มีบทบาทเข้าไปช่วยให้คุณมุ่งเน้นที่ธุรกิจหลักได้อย่างเต็มที่ สามารถเข้าถึงนวัตกรรมใหม่ ทำให้ธุรกิจสามารถมุ่งเน้นที่การพัฒนาบริการหลักและสร้างความพึงพอใจให้กับลูกค้าได้อย่างมีประสิทธิภาพมากยิ่งขึ้น

PenTest สำคัญแค่ไหนต่อการทำธุรกิจ?

Penetration Test หรือ PenTest คือ การทดสอบโจมตีระบบรักษาความปลอดภัยในองค์กร เพื่อหาจุดอ่อนหรือช่องโหว่ และนำไปพัฒนาให้ระบบรักษาความปลอดภัยสามารถทำงานได้อย่างมีประสิทธิภาพยิ่งขึ้น

IT Audit คืออะไร

IT Audit เป็นกระบวนการตรวจสอบและประเมินระบบ IT ในองค์กรเพื่อตรวจสอบการปฏิบัติตามมาตรฐาน และกฎหมายที่เกี่ยวข้อง รวมถึงการประเมินความเสี่ยงทางด้านไอทีและการควบคุมความเสี่ยงนั้น การตรวจสอบด้านไอทีจะเน้นในส่วนของการประเมินความมั่นคงและความปลอดภัยของระบบ IT อาทิ ระบบความปลอดภัยข้อมูล การสำรองข้อมูล การควบคุมการเข้าถึงระบบ ฯลฯ

ProOne Group เข้าร่วมงาน Thailand HR Tech 2025

ProOne Group เข้าร่วมงาน Thailand HR Tech 2025 วันที่ 17–18 มิถุนายน ณ สยามพารากอน ชั้น 5 ภายใต้ธีม People & Tech Movement ขับเคลื่อนสู่ Digital & AI

บริการวางระบบคอมพิวเตอร์และ IT ครบวงจร – โดย ProOne IT

ในยุคดิจิทัลที่ทุกธุรกิจขับเคลื่อนด้วยเทคโนโลยี การมีระบบคอมพิวเตอร์และโครงสร้างพื้นฐานด้าน IT ที่มั่นคง เสถียร และปลอดภัยคือปัจจัยสำคัญที่ช่วยให้องค์กรเติบโตได้อย่างยั่งยืน ProOne IT พร้อมให้บริการวางระบบ IT แบบครบวงจร ด้วยทีมผู้เชี่ยวชาญที่มีประสบการณ์ เพื่อให้องค์กรของคุณสามารถดำเนินธุรกิจได้อย่างลื่นไหล ไม่สะดุด

กฎหมายและมาตรฐานที่เกี่ยวข้องกับ Internal IT Audit

การปฏิบัติตามกฎหมาย และมาตรฐานของ Internal IT Audit เป็นสิ่งสำคัญที่ช่วยเพิ่มความปลอดภัยของระบบไอทีและข้อมูลในองค์กร โดยกฏหมายหลักๆ ที่เกี่ยวข้องกับการตรวจสอบระบบไอทีภายในมีดังนี้

ProOne Group ร่วมออกงาน Techsauce Global Summit 2024

Techsauce Global Summit 2024 ProOne IT ได้มาร่วมออกบูธ อัปเดตเทคโนโลยีตลอดทั้ง 3 วัน ซึ่งงานนี้ทีมงานต้องขอขอบคุณทุกท่าน ที่ให้การต้อนรับอย่างอบอุ่น และ สนใจในบริการของ ProOne IT กันอย่างคับคั่งนะคะ สำหรับท่านใดที่สนใจต้องการคำปรึกษาแนะนำเพิ่มเติมจากผู้เชี่ยวชาญของเราสามารถส่งรายละเอียดเข้ามาได้เลยนะคะที่ ProOne Group ให้บริการด้าน HR & IT Outsourcing Service บริการให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐานสากล ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

บริการ Internal Audit ตรวจสอบระบบการควบคุมภายในเพื่อเข้าตลาดหลักทรัพย์ฯ

บริการ Internal Audit ตรวจสอบระบบการควบคุมภายในเพื่อเข้าตลาดหลักทรัพย์ฯ ProOne IT ให้บริการ Internal Audit ตรวจสอบระบบการควบคุมภายในทั้งการตรวจสอบเพื่อเข้าตลาดหลักทรัพย์ฯ Internal Audit มีความสำคัญอย่างมากเพื่อให้บริษัทมีระบบการควบคุมภายในที่เหมาะสมและประสิทธิภาพ ซึ่งเป็นหนึ่งในเงื่อนไขที่สำคัญในกระบวนการเข้าสู่ตลาดหลักทรัพย์ฯ ดังนั้นการตรวจสอบระบบการควบคุมภายในเพื่อเตรียมตัวสำหรับการ IPO สามารถประกอบด้วยขั้นตอนดังนี้ การดำเนินการ Internal Audit เพื่อเตรียมตัวสำหรับการ IPO ในประเทศไทยนั้นมีความสำคัญอย่างมาก เพื่อให้บริษัทมีระบบการควบคุมภายในที่มีประสิทธิภาพ และมีมาตรฐานที่กำหนดโดยตลาดหลักทรัพย์แห่งประเทศไทยได้อย่างครบถ้วน ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีของบริษัทคุณ โปรดติดต่อเรา Tel. 02 619 2161 กด 1 (ฝ่ายขาย) Line@: @Proonesales หรือคลิกลิงก์

บริการติดตั้งระบบเก็บ Log File ตาม พ.ร.บ. คอมพิวเตอร์

ประเทศไทยได้มีพระราชบัญญัติว่าด้วยการกระทำผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ.2550 และฉบับแก้ไขปรับปรุงเมื่อปี พ.ศ 2560 ทำให้หน่วยงานทั้งภาครัฐและเอกชนและผู้ให้บริการจำเป็นที่จะต้องทำการจัดเก็บข้อมูลจราจรทางคอมพิวเตอร์ไม่น้อยกว่า 90 วัน ให้สอดคล้องตามข้อกฎหมายและหลักเกณฑ์การเก็บข้อมูลจราจรทางคอมพิวเตอร์ตามประกาศกระทรวงเทคโนโลยีสารสนเทศและการสื่อสาร

ProOne Group ร่วมงาน Digitech ASEAN Thailand 2023

รวมภาพบรรยากาศทั้ง 3 วัน กับงาน Digitech ASEAN Thailand 2023 ศูนย์กลางที่รวมนักธุรกิจองค์กรที่มองหา Technology, AI ที่จะซัพพอร์ทองค์กรของคุณให้ทำงานง่ายขึ้น พร้อมก้าวสู่โลกการทำงานที่สะดวก รวดเร็วกว่าเดิมขอบคุณทุกท่านที่มาพบกับทีมงาน ProOne IT บูธ H07 กับบริการด้าน IT ที่ตอบโจทย์กับทุกธุรกิจ ProOne Group ให้บริการด้าน HR & IT Outsourcing Service บริการให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐานสากล ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

Cyber Security กับ IT Security เหมือนกันหรือไม่?

Cyber Security มุ่งเน้นไปที่ การปกป้องข้อมูลและระบบจากภัยคุกคามทางไซเบอร์ ซึ่งเกิดขึ้นบนอินเทอร์เน็ต ตัวอย่างภัยคุกคามทางไซเบอร์ที่พบบ่อย ได้แก่ แฮ็กเกอร์ ไวรัส มัลแวร์ ฟิชชิ่ง และแรนซัมแวร์ โดยเกี่ยวข้องกับการปกป้องข้อมูลบนอินเทอร์เน็ต เช่น ข้อมูลบนเว็บไซต์ อีเมล โซเชียลมีเดีย ธนาคารออนไลน์ ฯลฯ

ย้าย Server ไปใช้ Cloud ดีไหม? เหมาะกับองค์กรแบบไหน?

หลายองค์กรเริ่มพิจารณา ย้าย Server ไปใช้ Cloud แทนการใช้ Server แบบ On-Premise เพื่อเพิ่มประสิทธิภาพ ลดภาระการดูแลรักษา และเสริมความยืดหยุ่นในการดำเนินธุรกิจ ซึ่งบริการนี้กำลังได้รับความนิยมในทุกอุตสาหกรรม ตั้งแต่ธุรกิจขนาดเล็กไปจนถึงองค์กรขนาดใหญ่

เหตุผลที่องค์กรต้องให้ความสำคัญกับ ISO 27001

ISO เป็นมาตรฐานควบคุมคุณภาพที่ได้รับการยอมรับไปทั่วโลก มีหลากหลายมาตรฐานให้เลือกรับรองคุณภาพ ไม่ว่าจะเป็นมาตรฐานการผลิต มาตรฐานการบริหาร มาตรฐานด้านสิ่งแวดล้อม และมาตรฐานเกี่ยวกับสารสนเทศ ซึ่งวันนี้ เราจะมาแนะนำให้รู้จักกับ ISO 27001 มาตรฐานการจัดการความปลอดภัยด้านข้อมูลสารสนเทศของธุรกิจที่องค์กควรให้ความสำคัญ

IT Support กับ MA ต่างกันอย่างไร? เลือกให้เหมาะ เพื่อการดูแลระบบ IT ที่มีประสิทธิภาพ

การดูแลระบบ IT ให้พร้อมใช้งานอยู่เสมอคือสิ่งจำเป็น ไม่ว่าจะเป็นการแก้ไขปัญหาเฉพาะหน้า หรือการป้องกัน ซึ่งหลายองค์กรอาจยังไม่แน่ใจว่าบริการ IT Support และ MA ต่างกันอย่างไร แล้วควรเลือกใช้แบบไหนให้ตอบโจทย์ธุรกิจขององค์กร

ProOne Group เข้าร่วมงาน Thailand HR Tech 2023

ProOne Group ได้เข้าร่วมงาน Thailand HR Tech 2023 ระหว่างวันที่ 14 – 15 มิถุนายน ในธีม “Everything Everywhere Augmented” พวกเรา ProOne Group ขอขอบคุณผู้ร่วมงานทุกท่าน ที่แวะเวียนมาสอบถามถึงบริการของเราอย่างไม่ขาดสาย พวกเรายินดีและดีใจที่ได้ให้บริการกับทุกท่านนะคะ ไว้พบเจอกันใหม่ในงาน Thailand HR Tech 2024 กับเราอีกนะคะ ProOne Group ให้บริการด้าน HR & IT Outsourcing Service บริการให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐานสากล ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

บริการ IT Audit สำหรับมาตรฐาน ISO

มาตรฐาน ISO (International Organization for Standardization) มีการกำหนดให้มี IT Audit เป็นส่วนหนึ่งของกระบวนการบริหารคุณภาพและความเสี่ยงทางด้านเทคโนโลยีสารสนเทศ โดยมาตรฐานที่เกี่ยวข้องกับ IT Audit ดังนี้

ProOne Group ร่วมงาน The Secret Sauce Summit 2023

จบไปแล้วอย่างสวยงามกับงาน The Secret Sauce Summit 2023 พวกเรา Professional One ได้มาร่วมออกบูธ อัปเดตบริการของเราให้กับทุกท่าน พร้อมกิจกรรมสนุกๆ ตลอดทั้ง 2 วัน ซึ่งงานนี้ทีมงานต้องขอขอบคุณทุกท่าน ที่ให้การต้อนรับอย่างอบอุ่น และ สนใจในบริการของ Professional One กันอย่างคับคั่งนะคะ ProOne Group ให้บริการด้าน HR & IT Outsourcing Service บริการให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐานสากล ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

ระบบ Network Security พื้นฐานที่องค์กรควรติดตั้ง มีอะไรบ้าง?

ระบบ Network Security คือสิ่งที่มีความสำคัญกับองค์กรในด้านของความปลอดภัยของระบบและข้อมูลเป็นอย่างมาก ทำให้การออกแบบและพัฒนาระบบรักษาความปลอดภัยขององค์กรนั้นจำเป็นและต้องอัปเดตส่วนต่าง ๆ ของระบบให้เท่าทันกับอาชญากรรมไซเบอร์ในปัจจุบัน ทำให้หลายองค์กรให้ความสำคัญในการติดตั้งระบบ Network Security เพื่อปกป้องข้อมูลภายในองค์กรให้ปลอดภัย โดยพื้นฐานที่จำเป็นต้องสำหรับ ระบบ Network Security มีดังนี้

ความเสี่ยงด้านเทคโนโลยีสารสนเทศที่องค์กรต้องตระหนัก

ความเสี่ยงด้านเทคโนโลยีสารสนเทศเป็นเรื่องสำคัญที่ควรตระหนัก เนื่องจากทุกวันนี้เทคโนโลยีสารสนเทศมีบทบาทสำคัญในธุรกิจและชีวิตประจำวันของเรามากขึ้น ความเสี่ยงเหล่านี้จึงมีความหลากหลายและมีอิทธิพลต่อธุรกิจและสังคมมากขึ้น แบ่งออกเป็น 4 ประเภทดังนี้

ProOne Group ร่วมงาน Building Construction Technology Expo 2023

งาน BCT EXPO (Building Construction Technology Expo) ได้สิ้นสุดลงแล้ว ทางทีมงานขอบคุณทุกท่านที่มาร่วมเยี่ยมชมบูธของบริษัท ProOne IT บริษัทภายในเครือ ProOne Group ของเรา สำหรับในงานนี้เราได้มีโอกาสอัปเดตและนำเสนอบริการที่ตอบโจทย์กับองค์กร แก่ทุกท่าน ยังไม่พอเรายังมีการบรรยายจากวิทยากรผู้เชี่ยวชาญของเราบนเวทีหลักและกิจกรรมสนุกสนานตลอด 3 วันที่ผ่านมาเลย ทีมงานขอขอบคุณทุกท่านที่ต้อนรับเราอย่างอบอุ่น และสนใจในบริการของเรามากๆ ค่า ProOne Group ให้บริการด้าน HR & IT Outsourcing Service บริการให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐานสากล ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

ProOne Group ร่วมออกงาน Techsauce Global Summit 2023

จบไปแล้วอย่างสวยงามกับงาน Techsauce Global Summit 2023 พวกเรา ProOne IT ได้มาร่วมออกบูธ อัปเดตเทคโนโลยีตลอดทั้ง 2 วัน ซึ่งงานนี้ทีมงานต้องขอขอบคุณทุกท่าน ที่ให้การต้อนรับอย่างอบอุ่น และ สนใจในบริการของ ProOne IT กันอย่างคับคั่งนะคะ สำหรับท่านใดที่สนใจต้องการคำปรึกษาแนะนำเพิ่มเติมจากผู้เชี่ยวชาญของเราสามารถส่งรายละเอียดเข้ามาได้เลยนะคะที่ ProOne Group ให้บริการด้าน HR & IT Outsourcing Service บริการให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐานสากล ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

บริการ MA กับ PM ต่างกันอย่างไร ต่างกันตรง…

หลายคนอาจเคยได้ยินคำว่า บริการ MA และ PM แต่ยังไม่แน่ใจว่าทั้งสองแบบต่างกันอย่างไร หรือควรเลือกใช้แบบไหนให้เหมาะกับองค์กร วันนี้เรามีคำตอบแบบเข้าใจง่าย มาช่วยแยกให้ชัดเจน

Windows License มีกี่แบบ? เลือกแบบไหนให้เหมาะกับองค์กรคุณ

ProOne IT คือผู้ให้บริการและจำหน่าย ซอฟต์แวร์ลิขสิทธิ์ (Software License) สำหรับองค์กรอย่างเป็นทางการ พร้อมให้คำปรึกษาในการเลือกโปรแกรมที่เหมาะสมที่สุดกับรูปแบบการทำงานของคุณลดความเสี่ยง และเพิ่มความต่อเนื่องทางธุรกิจ

บริการที่ครบวงจรสำหรับระบบคอมพิวเตอร์ ทั้งในด้าน Hardware & Software

ProOne IT ให้บริการด้าน Hardware ที่มีคุณภาพจากทุกแบรนด์ ตั้งแต่การจัดหาอุปกรณ์ไปจนถึงการติดตั้ง บำรุงรักษา และอัปเกรด เราให้ความสำคัญกับการเลือกใช้อุปกรณ์ที่มีมาตรฐานเพื่อให้ลูกค้าได้รับประสบการณ์การใช้งานที่มีคุณภาพและคุ้มค่า

บริการ IT Outsource สำหรับองค์กร

โปรวัน ไอที มีประสบการณ์ด้านการบริหารบุคลากรด้าน IT มาอย่างยาวนานกว่า 35 ปี มีฐานลูกค้าภายในประเทศทั่วประเทศ ทุกขนาดธุรกิจ สามารถให้บริการแก่กลุ่มลูกค้าได้ทุกระดับตั้งแต่ลูกค้าขนาด SMEs ไปจนถึงองค์กรขนาดใหญ่ที่มีผู้ใช้งานจำนวนมาก

บริการ MA โรงงาน หยุดทุกปัญหา IT Support ครบวงจรสำหรับอุตสาหกรรม

MA (Maintenance Agreement) โรงงาน ไม่ใช่แค่บริการซ่อมบำรุง แต่คือการลงทุนในการป้องกันความเสี่ยง โดยครอบคลุมตั้งแต่ระบบเครือข่าย, Server, ระบบควบคุมเครื่องจักร, ไปจนถึงอุปกรณ์ End-point และระบบรักษาความปลอดภัย เพื่อไม่ให้ส่งผลกระทบต่อสายการผลิต การจัดการซัพพลายเชน และความปลอดภัยของข้อมูล การเลือกใช้ บริการ MA โรงงาน จึงเป็นสิ่งสำคัญ เพื่อช่วยให้องค์กรลดความเสี่ยงด้าน IT พร้อมเพิ่มความมั่นใจในการดำเนินงานอย่างต่อเนื่อง

บริการ IT Audit กับ Internal Audit IT เพื่อเข้าตลาดหลักทรัพย์แห่งประเทศไทย

IT Audit และ Internal Audit IT เป็นกระบวนการตรวจสอบและประเมินด้านไอทีที่สำคัญในการเข้าตลาดหลักทรัพย์แห่งประเทศไทย ซึ่งมีบทบาทและความสำคัญดังนี้

ทำไมต้องมี IT Audit

ทำไมต้องมี IT Audit IT Audit หรือการตรวจสอบด้านเทคโนโลยีสารสนเทศ เป็นกระบวนการที่สำคัญในการตรวจสอบและประเมินความมั่นคงปลอดภัยและประสิทธิภาพของระบบ IT และโครงสร้างพื้นฐานเทคโนโลยีขององค์กร ดังนั้นเราจึงมี IT Audit ด้วย 7 เหตุผลที่สำคัญดังนี้ ดังนั้นการมี IT Audit ช่วยให้องค์กรมั่นใจว่าระบบ IT และข้อมูลที่สำคัญขององค์กรมีความปลอดภัย และระบบทำงานอย่างมีประสิทธิภาพ และช่วยลดความเสี่ยงต่อธุรกิจในสถานการณ์ที่เทคโนโลยีสารสนเทศมีบทบาทสำคัญในธุรกิจในปัจจุบันนี้อย่างมาก ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์ฯ เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีขององค์กร โปรดติดต่อเรา Tel. 02 619 2161 กด 1 (ฝ่ายขาย) Line@: @Proonesales หรือคลิกลิงก์

มาตรฐานระบบไอทีของตลาดหลักทรัพย์

การปรับปรุงระบบไอทีก่อนเข้าสู่ตลาดหลักทรัพย์แห่งประเทศไทย ควรพิจารณามาตรฐานเหล่านี้เพื่อให้องค์กรมีระบบที่มีความน่าเชื่อถือและปลอดภัย ตามข้อกำหนดของตลาดหลักทรัพย์แห่งประเทศไทย ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์ฯ เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีของบริษัทโปรดติดต่อเรา Tel. 02 619 2161 กด 1 (ฝ่ายขาย) Line@: @Proonesales หรือคลิกลิงก์

บริการ IT Outsource ชลบุรี

หากคุณกำลังมองหา บริการ IT Outsource ชลบุรี ที่เชี่ยวชาญและผ่านการรับรองมาตรฐานสากล ISO ขอแนะนำ ProOne ผู้ให้บริการด้าน IT Outsource ที่ได้รับความไว้วางใจจากลูกค้าในหลายภาคธุรกิจ ทั้งบริษัท โรงงาน และองค์กรต่าง ๆ ProOne ให้บริการ IT Outsource ครอบคลุม ทั้งจังหวัดชลบุรี รวมถึง 5 นิคมอุตสาหกรรมหลัก ได้แก่

IT Solutions ครบจบทุกขั้นตอน ตามทันยุคดิจิทัล

ยกระดับโครงสร้างระบบไอทีของธุรกิจให้เป็นระบบออนไลน์ (cloud) โดยใช้เครื่องมือมาตรฐานสากลจากแบรนด์ชั้นนำ เช่น Microsoft Azure Cloud และ Google Cloud เพื่อเตรียมตัวสู่การทำงานแบบยุคดิจิทัล ช่วยให้คุณประหยัดค่าใช้จ่ายและลดต้นทุนด้านไอที ช่วยรักษาข้อมูลให้มีความปลอดภัยเข้าถึงได้ทุกที่ทุกเวลา

บริการ Hardware MA จัดการอุปกรณ์ IT ในโรงงานทำงานต่อเนื่องไม่สะดุด

บริการ Hardware MA ที่มาพร้อมการรับประกันอุปกรณ์ เป็นรูปแบบของสัญญาบริการระยะยาวที่องค์กรทำไว้กับผู้ให้บริการหรือผู้ผลิต เพื่อให้มั่นใจว่าอุปกรณ์สำคัญทางธุรกิจ เช่น Server, Storage, Network Device, หรือ PC ที่ใช้ในการผลิต จะได้รับการดูแล ซ่อมแซม หรือเปลี่ยนทดแทนอย่างรวดเร็วเมื่อเกิดปัญหา

IT Outsource แบบ MA สำหรับโรงงานในนิคมอุตสาหกรรม

โรงงานในนิคมอุตสาหกรรมมีลักษณะการทำงานที่แตกต่างจากออฟฟิศทั่วไป ทั้งการผลิตต่อเนื่อง ระบบเครื่องจักรอัตโนมัติ และข้อจำกัดด้านเวลา เพียงระบบ IT ขัดข้องไม่กี่นาที อาจส่งผลให้ สายการผลิตหยุดชะงักและเกิดความเสียหายสูง นี่จึงเป็นเหตุผลที่ IT Outsource แบบ MA กลายเป็นโซลูชันที่โรงงานในนิคมอุตสาหกรรมเลือกใช้มากขึ้น

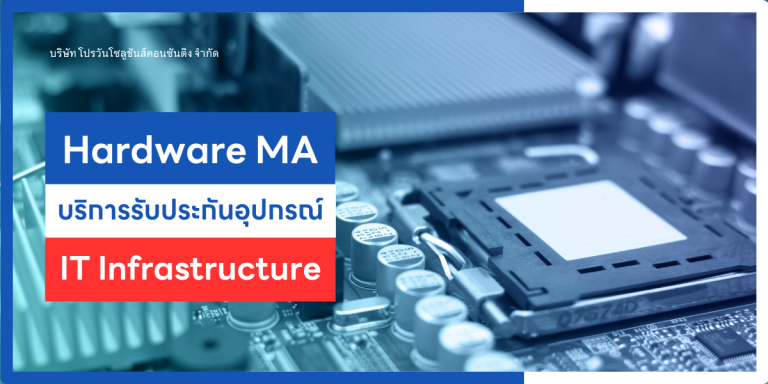

Hardware MA บริการรับประกันอุปกรณ์ IT Infrastructure

เลือกใช้บริการ Hardware MA (Hardware Maintenance Agreement) เป็นบริการที่มีความคุ้มค่าสำหรับอุปกรณ์ IT Infrastructure ด้วยประโยชน์ที่หลากหลาย คุณจะได้รับการดูแลและบำรุงรักษาจาก ProOne IT

ProOne IT ให้บริการระบบ IT แบบครบวงจร

บริษัท โปรวันโซลูชันส์คอนซันติง จำกัด (POSC) บริการให้คำปรึกษา วางแผน ติดตั้ง ดูแล และพัฒนาระบบ IT แบบครบวงจร ไม่ว่าจะเป็นระบบเน็ตเวิร์ค ระบบคอมพิวเตอร์ การเชื่อมต่อไร้สายระยะไกล ระบบอีเมล ระบบโทรศัพท์ และ โปรแกรมสำนักงาน เป็นต้น ทำให้ลูกค้าสามารถมั่นใจได้ว่า ระบบ IT จะสามารถทำงานได้เต็มประสิทธิภาพ และสามารถใช้งานได้อย่างยั่งยืน

บริการดูแลระบบคอมพิวเตอร์รายเดือน (IT Outsource, IT Maintenance)

ระบบคอมพิวเตอร์ และโครงสร้างพื้นฐานด้าน IT เป็นหัวใจสำคัญที่ช่วยให้การทำงานภายในองค์กรราบรื่น ไม่มีสะดุด ProOne IT ขอนำเสนอ บริการดูแลระบบคอมพิวเตอร์แบบรายปีและรายเดือน ครอบคลุมทั้ง IT Outsource, IT Support และ IT Maintenance เพื่อช่วยลดภาระของฝ่ายไอทีภายใน และเพิ่มประสิทธิภาพในการบริหารจัดการระบบข้อมูล รวมถึงระบบสำคัญต่างๆในองค์กร

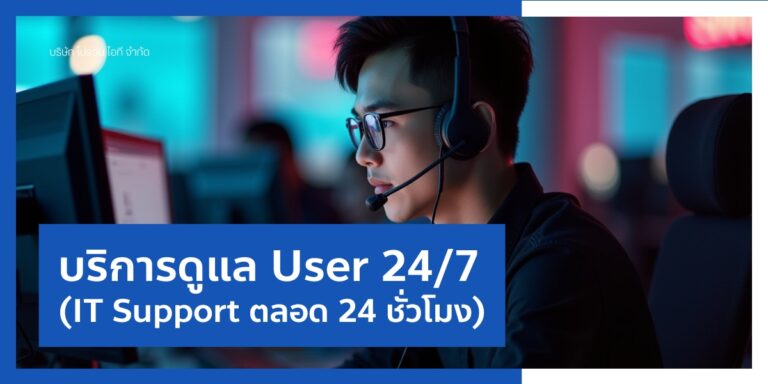

IT Support 24/7 สำหรับองค์กรและโรงงาน

IT Support ตลอด 24 ชั่วโมง ลดปัญหางานสะดุด เพิ่มความต่อเนื่องให้ธุรกิจ ในยุคที่ธุรกิจต้องทำงานแข่งกับเวลา ปัญหา IT เพียงเล็กน้อยก็อาจส่งผลกระทบต่อการทำงานทั้งองค์กร บริการดูแล User 24/7 จึงเป็นโซลูชันสำคัญที่ช่วยให้พนักงานสามารถทำงานได้ต่อเนื่อง ไม่ว่าจะเป็นช่วงเวลาทำการ นอกเวลางาน หรือกะกลางคืน

Windows License แบบ Volume Licensing คืออะไร?

Windows Volume Licensing คือรูปแบบการจัดจำหน่ายลิขสิทธิ์ของระบบปฏิบัติการ Windows สำหรับองค์กร ที่ต้องการใช้งานบนคอมพิวเตอร์จำนวนหลายเครื่อง โดยไม่จำเป็นต้องซื้อ License แยกแบบกล่อง (FPP) ทีละชุด ช่วยให้สามารถบริหารจัดการ License ได้ง่ายขึ้น ประหยัดต้นทุน และเหมาะสำหรับองค์กรที่ต้องการความสะดวกในการติดตั้งระบบแบบรวมศูนย์

ProOne Group เข้าร่วมงาน Digitech ASEAN THAILAND 2022

จบลงแล้วกับงาน Digitech ASEAN THAILAND 2022 งานแสดงสินค้าและสัมมนาด้านเทคโนโลยีและดิจิทัลแห่งอาเซียน ที่จัดขึ้นในวันที่ 23 – 25 พฤศจิกายน 2565 ณ Hall 7 Impact Exhibition Center เมืองทองธานี ซึ่งในครั้งนี้ ProOne Group ได้มีโอกาสเข้าร่วมเป็นส่วนหนึ่งในการจัดแสดงเทคโนโลยีด้านความปลอดภัยในงานนี้ และได้รับความสนใจจากผู้เข้าชมงานเป็นอย่างมาก นอกจากนี้ยังได้พบปะกับลูกค้าของเราอีกมากมาย ProOne Group ขอขอบคุณผู้ร่วมงานทุกท่าน ที่แวะเวียนมาสอบถามถึงบริการของเราอย่างไม่ขาดสาย พวกเรายินดีและดีใจที่ได้ให้บริการกับทุกท่านนะคะ ไว้พบเจอกันใหม่ในงานครั้งต่อไปค่า ProOne Group ยินดีให้คำปรึกษาแก่ลูกค้า ด้วยผู้เชี่ยวชาญที่มีประสบการณ์ดูแลบริษัทชั้นนำในประเทศไทยมามากกว่า 40 ปี ได้รับมาตรฐาน ISO ติดต่อสอบถามเราได้ที่ Tel.02-619-2161 กด 1 หรือทาง LINE: @Proonesales หรือ คลิกเพิ่มเพื่อนที่นี่

Internal IT Audit ตรวจสอบอะไรบ้าง

ProOne IT ให้บริการวางระบบสารสนเทศที่เป็นระบบและมีคุณภาพ รวมถึงบริการ Hardware & Software หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือ โปรดติดต่อเรา Tel. 02 619 2161 กด 1

IT Audit กับ Internal Audit ความแตกต่างที่จำเป็น

IT Audit กับ Internal Audit ความแตกต่างที่จำเป็น IT Audit เป็นส่วนหนึ่งของ Internal Audit IT Audit เน้นการตรวจสอบและประเมินระบบ IT ในองค์กรเท่านั้น ส่วน Internal Audit มีขอบเขตที่กว้างกว่าโดยการตรวจสอบและประเมินกระบวนการทั้งหมดในองค์กรไม่ว่าจะเป็นด้านการเงิน การบัญชี การควบคุมภายใน ดังนี้ สำหรับ Internal Audit ในส่วนของไอทีเกี่ยวข้องกับด้านใดบ้าง สรุปได้ว่า การตรวจสอบภายในของระบบไอทีเป็นส่วนสำคัญของการประเมินและควบคุมความเสี่ยงทางด้านไอทีในองค์กร เพื่อให้มั่นใจว่าระบบ IT ได้รับการบริหารจัดการอย่างถูกต้องและมีความปลอดภัย และสามารถสนับสนุนกิจกรรมธุรกิจขององค์กรได้อย่างมีประสิทธิภาพ ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์ฯ เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีขององค์กร โปรดติดต่อเรา Tel. 02 619 2161 กด 1 (ฝ่ายขาย) Line@: @Proonesales หรือคลิกลิงก์

บริการ Hardware MA ครบทุกแบรด์ชั้นนำ

บริการ Hardware MA (Hardware Maintenance Agreement) ครอบคลุมทุกแบรนด์ชั้นนำ เพิ่มระยะเวลาประกันให้กับอุปกรณ์ IT Infrastructure ขององค์กรคุณ

พนักงาน Outsource ทางเลือกของการทำธุรกิจในยุคดิจิทัล

IT Outsource บริการด้านไอทีที่หลายองค์กรเลือกใช้ เพื่อเสริมกำลังทีมงานและรับมือกับความท้าทายในการพัฒนาเทคโนโลยีที่เปลี่ยนแปลงอย่างรวดเร็ว การจ้าง IT Outsource ช่วยลดภาระในการบริหารจัดการภายในองค์กร เพิ่มความยืดหยุ่น และให้ธุรกิจสามารถมุ่งเน้นการพัฒนากลยุทธ์หลักได้อย่างเต็มที่

IT Audit สำคัญอย่างไร

IT Audit สำคัญอย่างไร ดังนั้น IT Audit เป็นเครื่องมือสำคัญที่ช่วยให้องค์กรมีการควบคุมและการจัดการความเสี่ยงทางด้านไอทีอย่างมีประสิทธิภาพ และให้มั่นใจในการใช้งานระบบ IT ที่ปลอดภัยและมีประสิทธิภาพสูง ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์ฯ เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีขององค์กร โปรดติดต่อเรา Tel. 02 619 2161 กด 1 (ฝ่ายขาย) Line@: @Proonesales หรือคลิกลิงก์

SET กับ MAI ต่างกันอย่างไร ?

SET กับ MAI ต่างกันอย่างไร ? SET กับ MAI ต่างกันอย่างไร SET (Stock Exchange of Thailand) และ MAI (Market for Alternative Investment) เป็นตลาดหลักทรัพย์ที่ดำเนินกิจการในประเทศไทย โดยมีความแตกต่างกันดังนี้ SET (Stock Exchange of Thailand) MAI (Market for Alternative Investment) นอกจากนี้ การเข้าสู่ SET หรือ MAI จะขึ้นอยู่กับความต้องการและเป้าหมายของบริษัทเอง โดย SET มีความเหมาะสมสำหรับบริษัทที่มีการดำเนินธุรกิจอย่างมั่นคงและให้ผลตอบแทนที่น่าสนใจ ในขณะที่ MAI เหมาะสำหรับบริษัทที่มีขนาดเล็กกว่าหรือต้องการเริ่มต้นกิจการในตลาดหลักทรัพย์ ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์ฯ เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีของบริษัทโปรดติดต่อเรา Tel. 02 619 2161 กด 1 […]

บริษัทที่ต้องการเข้าตลาดหลักทรัพย์ฯ ต้องเตรียมตัวอย่างไรบ้าง

บริษัทที่ต้องการเข้าตลาดหลักทรัพย์ฯ ต้องเตรียมตัวอย่างไรบ้าง สำหรับบริษัทที่มีความต้องการเข้าสู่ตลาดหลักทรัพย์แห่งประเทศ การปรับปรุงและเตรียมความพร้อมเพื่อเข้าตลาดหลักทรัพย์เป็นเรื่องสำคัญมาก ต้องพิจารณาปฏิบัติและดำเนินการดังนี้ โดยรวมแล้วการปรับปรุงระบบไอทีเป็นส่วนสำคัญในการเตรียมความพร้อมที่จำเป็นสำหรับบริษัทในการเข้าสู่ตลาดหลักทรัพย์ ProOne IT เข้าใจว่าการปรับปรุงระบบไอทีเพื่อเข้าสู่ตลาดหลักทรัพย์ฯ เป็นขั้นตอนที่สำคัญและท้าทาย ทีมงานของเรามีความเชี่ยวชาญทางเทคนิคและความรู้ในการปรับปรุงระบบไอทีให้เหมาะสมสำหรับการเข้าสู่ตลาดหลักทรัพย์ฯ หากคุณต้องการข้อมูลเพิ่มเติมหรือที่ปรึกษาเรามีทีมงานพร้อมช่วยเหลือในการปรับปรุงระบบไอทีขององค์กรโปรดติดต่อเรา Tel. 02 619 2161 กด 1 (ฝ่ายขาย) Line@: @Proonesales หรือคลิกลิงก์

ปรึกษาทีมผู้เชี่ยวชาญด้าน VA Scan การตรวจสอบหาช่องโหว่ของระบบ

ทีมงาน โปรวัน ไอที ยินดีให้คำปรึกษาระบบ IT ครบวงจร ทุกองค์กรทุกขนาดธุรกิจ ด้วยความจริงใจ บริการสำรวจหน้างานฟรี